ネクストエナジー・アンド・リソース株式会社 実績集Title ネクストエナジー・アンド・リソース株式会社 実績集 Author ネクストエナジー・アンド・リソース株式会社

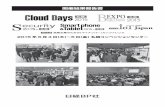

仮想環境におけるセキュリティ実装 - Nikkei...

Transcript of 仮想環境におけるセキュリティ実装 - Nikkei...

©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想環境におけるセキュリティ実装- セキュリティのポイントと集約効果 -

Security Solution 2009 : D7

September, 2009

2©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

アジェンダアジェンダ

仮想化されたプラットフォームへの対応– VPN-1 VE

セキュリティ実施の集約化– Check Point VPN-1 Power VSX

3©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

複数のサーバ構成/セキュリティ実施点複数のサーバ構成/セキュリティ実施点

Internet部門 A

部門 B

Webサーバ

アプリケーション・サーバ

部門 C

データセンター

サービス・ネットワーク

SecureSecure ConnectivityConnectivity

顧客A または支店 X

顧客B または支店 Y

顧客C または支店 Z

4©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想プラットフォームへのシステム統合仮想プラットフォームへのシステム統合

Webサーバ

アプリケーション・サーバ

DNSネットワーク・サーバ

ネットワーク・サーバ

アプリケーション・サーバ

Webサーバ

VMware ESX 仮想プラットフォーム

5©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化の目的、効果仮想化の目的、効果

省力化– 人的リソース

– システムの集約、 インフラの共有

– ハードウェアの削減、電力、設置スペース

– 資産の有効活用

– 導入/管理に費やす時間および複雑性の軽減

運用の柔軟性/拡張性

簡単なアプリケーションの提供

ビジネス継続の強化、災害復旧

グリーンIT へのイニシアティブ

セキュリティなどの品質向上

リソースの集約リソースの集約

6©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化要件に対応するチェック・ポイントのセキュリティ・ソリューション

仮想化要件に対応するチェック・ポイントのセキュリティ・ソリューション

VPNVPN--1 VE 1 VE VMware ESX 環境にけるセキュリティ実施

物理的なアプライアンスと同じセキュリティを提供する初の認定バーチャル・アプライアンス

VPNVPN--1 Power VSX1 Power VSXVSXVSX--11単一のハードウェア上で仮想ルータ、スイッチおよびVPN-1

を構成するセキュリティ・プラットフォーム

バーチャル・システム(マシン)を保護

VPN-1が提供するほとんどの機能を実施可能

複数のセキュリティ・ゲートウェイを仮想化により単一のプラットフォームへ集約

複数のネットワークをバーチャル・システムが個別に保護

SmartCenter または Provider-1により、VE、VSXおよび

物理的な各種セキュリティ・ソリューションを統合管理可能

©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VPN-1 VE

8©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化プラットフォームの概要仮想化プラットフォームの概要

Virtualization Layer

• 仮想化はOSやアプリ

ケーションから物理的なリソース(ハードウェア)を分離

• マシンはファイルとしてカプセル化

9©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VMotion – システム運用に有益な機能を提供VMotion – システム運用に有益な機能を提供

–異なるハードウェア間のVMの動的な移動を可能とし、アプリケーションやユーザに対しダウンタイムまたは障害のない環境を実現

App

OS

App

OS

App

OS

App

OSVMotion

VMware Infrastructure

Storage VMotion

10©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化新技術による新たな脅威の出現仮想化新技術による新たな脅威の出現

11©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化のセキュリティ – 基本仮想化のセキュリティ – 基本

仮想化は、IT戦略の一部分であ

り、セキュリティ・ソリューションではない

仮想化は、可視性の欠如および潜在的な脆弱性を招く可能性

ハイパーバイザー攻撃は、まだ一般的ではない

“古典的な悪用”が現実的な課題

12©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

セキュリティと分離の維持Vmotion – 可動性は、耐障害性、動

的なリソース制御を実現

可視性の不足;モニタリングとセキュリティ実施についてVM間の可視性の欠如

VMの機能および通信は、仮想環境の

範囲内で実施

VM内の機密データへのアクセス

物理的なLANで動作する外部のセキュリティ・デバ

イスは、バーチャル・デバイス上のイベントを自動的に検出不可悪意のあるVMが全ての仮想サーバを支配可能

VMの脆弱性は、外部のセキュリティ・スキャナで検

出されない最新でない(脆弱性が明らかな)マシンが増殖

セキュリティおよびコンプライアンスの課題仮想化の利点

容易にマシンが作成可能

複数のサーバ/アプリケーションを単一のESXにVMとして集約可能

ハイパーバイザーは、サーバやデータ統合/集約を実現

12

仮想環境におけるセキュリティの課題仮想環境におけるセキュリティの課題

13©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

セキュリティ・バーチャル・アプライアンスVPN-1 VEセキュリティ・バーチャル・アプライアンスVPN-1 VE

Webサーバ

アプリケーション・サーバ

DNSネットワーク・サーバ

ネットワーク・サーバ

アプリケーション・サーバ

Webサーバ

VMware ESX 仮想プラットフォーム

物理的なセキュリティと同等の最高クラスのセキュリティにより、外部の脅威およびVM間に対する保護

セキュリティのためにバーチャル・マシンを分離

VEは仮想化環境内の可視性を提供 (ログ / コンプライアンス)個々のアプライアンスおよびスイッチの必要性を削減

VMware ESXに最適化され認定されたセキュリティ・バーチャル・アプライアンス

VPN-1 VE

14©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

導入、展開例

15©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化セキュリティの導入、展開仮想化セキュリティの導入、展開

データセンターの仮想化データセンターの仮想化

16©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

アプリケーションに対するセキュリティ・ポリシーの継続- 動的なシステム環境への適応 -アプリケーションに対するセキュリティ・ポリシーの継続- 動的なシステム環境への適応 -

IIS #1

IIS #2

TomcatApp Server

OracleLoad BalancerFirewall Firewall

BeforeBefore

AfterAfter

17©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

インターネット

VMotion & ClusterXLVMotion & ClusterXL

Mgmt

ext ext

VEActive

App3

Vswitch App

App2App1

VEStandbyActive

Vswitch App

Vsw

itch

ext

Sync Sync

Vsw

itch

ext

Vsw

itch

sync

Vsw

itch

sync

Vswitch WebVswitch Web

Web

Switchint int

ESX server 1

pkt

Web Web

ESX server 2

Pkt

pkt

18©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

インターネット

App

VMotionVMotion

Sync

App

ESX 1 ESX 2 ESX 3 ESX 4

Active Standby

Ext

Ext

App

Sync Sync

Ext

pkt

pktpkt

Ext

19©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

サービス・プロバイダサービス・プロバイダ

“クラウド”に対する仮想化セキュリティ

の追加

VPN-1 VEによる保護の実現

– 顧客ごとにVPN-1 VEで保護

– サービス単位にVPN-1 VE で保護

特定の顧客、特定のサービス– アンチウイルス

– アンチスパム/マルウェア

– メールのスキャン

– Web フィルタリング

– VoIP

20©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

UTM-1 フル機能 UTM-1 アンチウイルス UTM-1 Web フィルタリング

Int Intext ext extInt

ESX Server

顧客 A 顧客 B 顧客 C

VE VE VE

MSPMSP--ss

仮想化セキュリティの導入展開仮想化セキュリティの導入展開

pkt

pkt

21©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

Office in a box (Office in a box (小規模、拠点オフィス環境小規模、拠点オフィス環境))

仮想化セキュリティの導入展開仮想化セキュリティの導入展開

単一のサーバに全ての物理的なデバイス機能を仮想化および集約化

リモート・オフィスの簡単なプロビジョニング

VPN-1 VE はオフィスの物理的なサーバや

クライアントと同様にバーチャル・マシンを集約して保護

VPN サービス

複数の小規模/支店サイトを単一の管理

サーバで集中管理可能

22©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

Office in a boxOffice in a box

Ext

Int

トランク・ポート

V2 V3

V4

V5

V7V6

トランク・ポ

ート

Web DB FTP

インターネット

VE

V1

Service Console

VPN トンネル

pkt

pkt

pkt

23©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化セキュリティの導入、展開仮想化セキュリティの導入、展開

障害復旧障害復旧

復旧シナリオでセキュリティを保存

物理的な予備機は不要

ディスク上に復旧イメージを保存

短時間での復旧

24©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

バーチャル・スイッチに統合されたセキュリティ(VMsafe)バーチャル・スイッチに統合されたセキュリティ(VMsafe)

– 新しい強力な防御のレイヤを生成 – VMwareインフラストラクチャ上で

動作するバーチャル・マシンの保護手段を根本的に変更

– バーチャル・コンポーネント(CPU、メモリ、ネットワークおよびストレージ)の検査によってVMを保護

– 完全に統合され、Vmotion、ストレージVmotion、HAを認識

– 前例のないセキュリティのレベルを提供 – “仮想化はリアルよりも安全”

VPN-1 VE

セキュリティAPI

ESX サーバ

ファイアウォール•IPS/IDS•アンチウイルス•UTM•アンチ - スパム/マルウェア•メール・セキュリティ•Webフィルタリング

pktpkt

近日対応予定近日対応予定

25©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VMsafe とVPN-1 VEVMsafe とVPN-1 VE近日対応予定近日対応予定

26©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VMsafe とVPN-1 VEVMsafe とVPN-1 VE

– 同じvSwitch上のVM間においても個々のVMをファイアウォールおよび保

護することが可能

– VMotion を認識

– ハイパーバイザ・レベルで検査

– 高いパフォーマンス

近日対応予定近日対応予定

©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VPN-1 Power VSX

28©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

セキュリティ課題の解決セキュリティ課題の解決

エンタープライズ、データ・センター、

サービス・プロバイダ向けセキュリティの統合

ハードウェア・コストの節約

簡単なセキュリティ管理

可用性とスケーラビリティの向上

簡単なセキュリティのプロビジョニング

29©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

チェック・ポイントの仮想化ソリューション:VPN-1 Power VSX (Virtual Security Extension)チェック・ポイントの仮想化ソリューション:VPN-1 Power VSX (Virtual Security Extension)

複数ネットワーク(顧客)のセキュリティ統合管理ソリューション– 異なるセキュリティ・ポリシーを持つ複数の部門(顧客)ネットワークを管理

– 単一プラットフォームで最大250までのバーチャル・システム(VS)を構築

– 業界標準のVPN-1/FireWall-1 をベースとした高いセキュリティ

– ギガ・クラスのトラフィックに耐えうる高いパフォーマンスを実現

– 1つの物理的なゲートウェイに仮想化されたネットワークの構成要素を実装

» バーチャル・ルータ、バーチャル・スイッチ

» バーチャル・ネットワーク環境にて幅広いダイナミック・ルーティング・プロトコルをサポート

• ユニキャスト : RIPv1/2、 OSPFv2、 BGP-4• マルチキャスト : IGMPv2、 PIM-DM、 PIM-SM

顧客 A またはLAN セグメント 1

SwitchSwitchインターネットインターネット

SmartDashboardまたは Provider-1 MDG

顧客 B またはLAN セグメント 2

顧客 C またはLAN セグメント 3 VPN-1 Power VSX

30©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VSX アーキテクチャ : バーチャル・システムVSX アーキテクチャ : バーチャル・システム

バーチャル・システム(VS) は独立したルーティングおよびセキュリティ・

ドメインを提供

通常の Check Point ゲートウェイが提供するファイアウォールおよび VPN 機能を

提供

– VSごとにステートフル・インスペクションを実施

– SmartDefense (IPS機能)– VoIP接続とセキュリティ制御

– サイト間VPN、リモート・アクセスVPN(同時にデスクトップ・セキュリティの適用)– URL フィルタリング機能

VS は一台の物理的なゲートウェイ内に複数構成することが可能であり、以下の独立した情報を保持:

– セキュリティ/VPN ポリシー

– 設定パラメータ

– ルーティング・テーブル

– インタフェース・テーブル

– ステート・テーブル

– SIC(Secure Internal Communication) 証明書

– 個別のログ取得

VS1VS2VS3:

31©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

サポート・プラットフォームサポート・プラットフォーム

VPN-1 Power VSX NGX R65

– Check Point SecurePlatform» IBM BladeCenter、IBM System Xシリーズなど

– Crossbeam

VSX-1

32©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VSX-1 アプライアンスVSX-1 アプライアンス

VSX-1 3070 VSX-1 9070 VSX-1 9090

多層セキュリティからなる唯一の仮想化セキュリティ・アプライアンス

直線形スケーラビリティを備えた最高の仮想化セキュリティ・パフォーマンス

最高150台のゲートウェイを単一デバイスに統合し、電力と場所を節約

中小企業 サービス・プロバイダ/大規模

なデータ・センター大企業

33©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VSX-1 アプライアンスの仕様VSX-1 アプライアンスの仕様

¥17,600,000 10 VS

¥9,600,00010 VS

¥5,440,0005 VS

基本価格

180万110万100万同時セッション

20 VS¥8,800,000

完全な冗長構成

20 VS¥4,800,000

5 VS¥1,600,000

7 Gbps3.5 Gbps1.1 Gbps27 Gbps13.5 Gbps4.5 Gbps

追加パッケージ

VPN スループット

FW スループット

10 (150 までアップグレード可)10 (150 までアップグレード可) 5 (10までアップグレード可)仮想システム数

VSX-1 9090 (HA)VSX-1 9070VSX-1 3070

4.5 Gbps~27 Gbps以上の高いパフォーマンスを実現

包括的なセキュリティ– ファイアウォール、VPN、侵入防御、URLフィルタリング

34©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

物理的なネットワーク環境物理的なネットワーク環境

Internet

顧客 A またはLAN セグメント 1

顧客 B またはLAN セグメント 2

顧客 C またはLAN セグメント 3

35©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VSXによる仮想化、集約化VSXによる仮想化、集約化

Internet

VSX GatewayVS1 VS2 VS3

192.168.50.1192.168.50.2

192.168.50.3

192.168.35.3192.168.35.2

192.168 .35 .1

顧客 A またはLAN セグメント 1

顧客 B またはLAN セグメント 2

顧客 C またはLAN セグメント 3

VS1VS2VS3:

VLAN トランク802.1q

Vlan 100Vlan 200 Vlan 300

36©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VPN-1 VSXの特徴と優位性VPN-1 VSXの特徴と優位性

リソース・コントロール

高度なクラスタリング技術– パフォーマンスの拡張性

– 信頼の耐障害性

容易かつ詳細な運用管理

37©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

バーチャル・システム毎のリソース制御バーチャル・システム毎のリソース制御

Machine’s total processing power

VS2 10%

VS3 10%

VS4 10%

VS100 50%

VS200 5%VS250 5% VS260 5%

VS270 5%

38©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

リソース・コントロールリソース・コントロール

すべてのVSに均等ではなく、各VSで使用できるリソースを指定可能

– VS毎にCPUの割り当て上限を制御

リソースの割り当ては、サービス・レベルや必要性に応じて運用者が決定可能

– CPUリソースは、VSの”重み付け”をベースに割り当て

– 予備のサイクルは必要時まで共有

– トラフィックの処理数/能力に対し動的に変化

特定のVSに大量の攻撃を受けた場合においては、処理に費やすリソースを制限しているため、他のVSに性能面での影響

がでることを緩和

– VSの消費限度を制御

特定のVSにおける突発的なネットワーク利用においても他のVSに性能面での影響がでることを緩和 15%

15%

5%5%

10%

50%

39©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VPN-1 VSXの特徴と優位性VPN-1 VSXの特徴と優位性

リソース・コントロール

高度なクラスタリング技術– パフォーマンスの拡張性

– 信頼の耐障害性

容易かつ詳細な運用管理

40©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

バーチャル・システムの負荷共有(ロードシェアリング)バーチャル・システムの負荷共有(ロードシェアリング)

複数の独立したVSXクラスタ・メンバに複数のVS(バーチャル・システム)が動作

各VS (VS1、VS2..)は、Active、Standby、Backupの役割で対を構成

アクティブな状態のVSがトラフィックを

処理

VSX メンバ1 VSX メンバ 2 VSX メンバ3

VS1

VS2

VS3Active VS

Standby VS

Backup VS

ActiveとStandby状態のVS間各種情報を同期、

シームレスなフェイル・オーバを実現

他社ソリューションの多くはロードシェア機能を持たない単純な二重化構成

41©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VSLS Cluster

クラスタ・メンバの数

パフォーマンス

1 2 3 4 5 6 7

バーチャル・システムの負荷共有 : パフォーマンスの拡張性

バーチャル・システムの負荷共有 : パフォーマンスの拡張性

クラスタ間の同期トラフィックの負荷による拡張性制限を解決したクラスタリング技術により、クラスタ・メンバの追加に対しほぼリニアにパフォーマンスが向上

VSX クラスタ・メンバをパフォーマンス要件、システム展開に応じて追加

42©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

クラスタリング技術: 信頼の耐障害性クラスタリング技術: 信頼の耐障害性

VSX メンバ1 VSX メンバ 2 VSX メンバ 3

VS1

VS2

VS3

Active VS

Standby VS

Backup VS

クラスタ・メンバ1に障害

が発生した場合、StandbyのVSが瞬時にActiveに移行

セッションを継続したフェイルオーバを実現

健全なメンバで動作するActiveなVSには、無影響

43©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VPN-1 VSXの特徴と優位性VPN-1 VSXの特徴と優位性

リソース・コントロール

高度なクラスタリング技術– パフォーマンスの拡張性

– 信頼の耐障害性

容易かつ詳細な運用管理

44©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

詳細かつ容易な運用管理 : ポリシー管理詳細かつ容易な運用管理 : ポリシー管理

SmartCenter または Provider-1よってVE、VSXおよび物理的な

各種セキュリティ・ソリューションを

共通のインタフェースにより統合管理可能

45©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

詳細かつ容易な運用管理 : ゲートウェイのモニタリング

詳細かつ容易な運用管理 : ゲートウェイのモニタリング

ゲートウェイの稼動状態をモニタリング

46©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

詳細かつ容易な運用管理 : 詳細なログ詳細かつ容易な運用管理 : 詳細なログ

法令遵守に対応する詳細なログ管理とレポート

47©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

物理的な多数のセキュリティ実施物理的な多数のセキュリティ実施

Internet部門 A

部門 B

Webサーバ

アプリケーション・サーバ

部門 C

データセンター

サービス・ネットワーク

SecureSecure ConnectivityConnectivity

顧客A または支店 X

顧客B または支店 Y

顧客C または支店 Z

48©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

VSXによる展開例VSXによる展開例

Internet部門 A

部門 B

Webサーバ

アプリケーション・サーバ

部門 C

データセンター

サービス・ネットワーク

SecureSecure ConnectivityConnectivity

顧客A または支店 X

顧客B または支店 Y

顧客C または支店 Z

49©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化ソリューション VSXのまとめ仮想化ソリューション VSXのまとめ

VSX は以下の環境に適応

– サービス・プロバイダ

– 大規模企業

VSX は様々な要件に適合し優れた集約効果を提供– セキュリティ

– 管理性

– パフォーマンス

– 拡張性

– 接続性

– ネットワーク・プロトコルへの対応

拡大するネットワークに迅速かつ柔軟に対応

50©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

一般的な仮想化されていないデータ・センター一般的な仮想化されていないデータ・センター

個々のサーバ・プール、顧客セグメントに対し、それぞれのネットワークを担当するセキュリティ・ゲートウェイを導入

仮想化されていないデータ・センタ

51©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

仮想化されたデータ・センターに対するセキュリティ仮想化されたデータ・センターに対するセキュリティ

VSXとVPN-1 VEを併用することで、IT部門は、データセンタ規模で想定できるあらゆる条件に対しセキュリティを実施可能

VSX、VPN-1 VEおよび物理的なセキュリティ機器を含めSmartCenterまたはProvider-1で統合集中管理が可能

VSXにより、サーバ・プールごとに保護する複数台のVPN-1の代わりに、単一の

ハードウェアで各サーバ・プールに関係するトラフィックをVPN-1のバーチャル・インタフェースで独立して保護

データセンターにおけるハードウェア削減の要件に対応

複数のサーバ・プールとVPN-1セキュリティを単一のVMware ESXシステムへ集約化でき、VPN-1 VEは、各バーチャル・

マシンに対してセキュリティを提供

大幅なハードウェア削減を実現

Check Point Power VSXおよびVMware ESX対応のVPN-1 VEを使用する仮想化されたデータ・センタ

52©2009 Check Point Software Technologies Ltd. All rights reserved. [Confidential]—For Check Point users and approved third parties

http://www.checkpoint.co.jp/products/vpn-1_ve/index.htmlhttp://www.checkpoint.co.jp/products/vpn-1_power_vsx/index.html

お問合せ は: https://www.checkpoint.co.jp/info.html